感谢某位匿名坛友提供IDA7.3的测试协助【我也没安装包别问我要】

全贴皆在手机上完成,一些事实基于经验和推测。等我嫖到7.3会分享更详细的信息

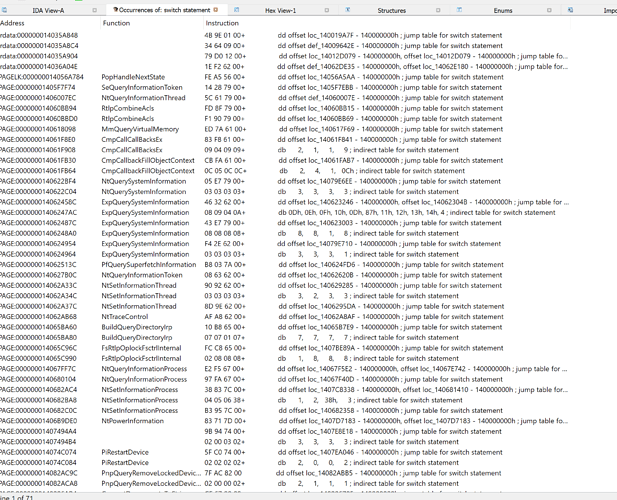

我拿2018版的私有版Hikari测试了一下7.3,其他的功能我们并不在乎,我们在乎的是

- 看起来优化了跳转表识别。可能对反混淆光的idb有所帮助

相关功能原文:

- better handling of conditional jumps to functions (less jumpouts) 原文地址: https://www.hex-rays.com/products/ida/7.3/index.shtml Decompilers节

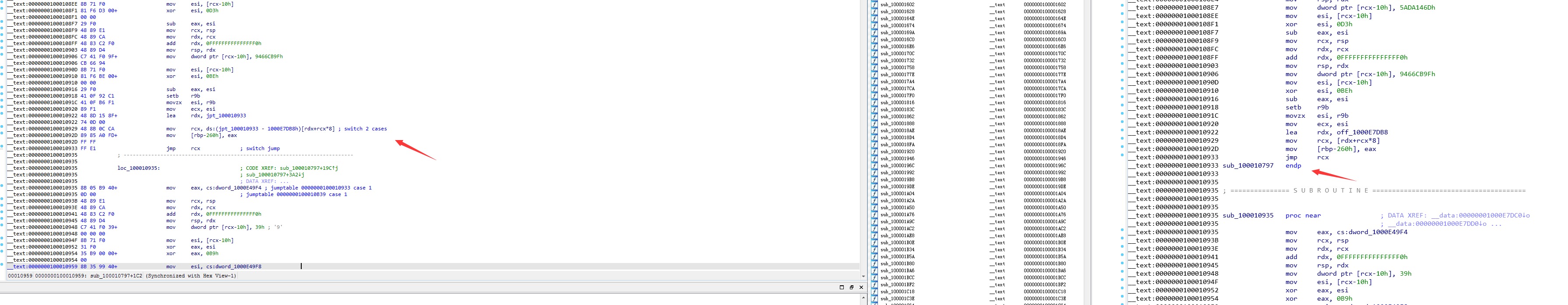

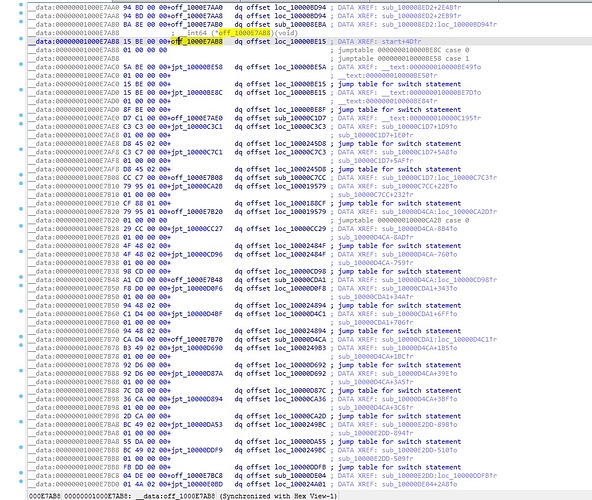

我们可以看到这处疑似光的IndiBr的Demo可以被正确识别

记住,这个版本的样本用的是2018年初版本的光,这个时候私有版才刚刚开工很多完整的保护都还在不存在,比如说这里疑似光的IndiBr跳转表,由于没有加密IDA可以根据上下文还原出跳转

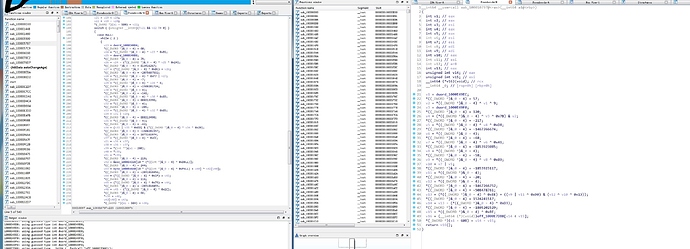

F5一下看的更清楚一点

-

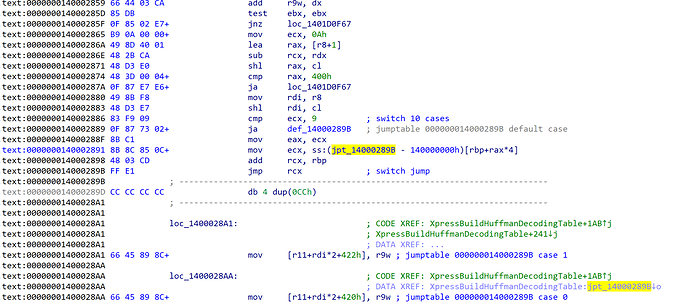

某些架构的Switch的检测在7.2中被修复,某些之前无法被识别的跳转也可以正确被识别。我很怀疑他们其实也修了ARM/AArch64只是忘了写,

具体可以看Release Notes手上没有Demo可以演示这一点。 -

海量的Swift4反编译优化。 符号名Demangle,在有异常处理机制情况下的伪代码生成等等。等我嫖到了我我会写篇新的文章

总结

- IDA7.3 会帮助你逆向经过开源版光加密保护的二进制

- 私有版本的光很早之前【约18年底】就预料到了这一天的到来并作了额外的保护以混淆跳转地址,等我嫖到7.3我会再写一篇基于2019/06版私有版光在IDA7.3下的对比

- 你可能应该考虑自己也买一份IDA7.3【给我也整一个】

- 为了保护二进制你可能应该考虑买个私有版的光【目前我并没有做好出售的准备】或者自己魔改

- 在2019年的某个时间节点上我在某个群丢过19版光的Demo,如果你存了那个二进制而且文件名不是 Hikari某某POC 的话请务必丢给我

- Typing a text wall on mobile makes me want to kill myself

, 重新回去查了一下,好像看不到了,下次提交的时候再试试看,确实是将所有的逆向条件都打开了

, 重新回去查了一下,好像看不到了,下次提交的时候再试试看,确实是将所有的逆向条件都打开了