idevicesyslog不知道高到哪里去,可惜要配合电脑

谢谢,已配置好。

socat的话,不知她的filter命令是怎样的?看了下help,过滤是key/value,如:* Message hahaha这样的。但是怎么使得watch的结果只显示包含hahaha的log呢?诸如watch * Message hahaha 、watch | * Message hahaha的命令使用了,都显示unrecognized command?直接* Message hahaha的话,显示-nil-?

你使用raw的话就可以看到他的日志格式了,比如我的

[ASLMessageID 15161] [Level 5] [Time 1470742474] [TimeNanoSec 700772000] [Host susnm-iPhone] [Sender nesessionmanager] [SenderMachUUID EB3E2567-6C09-33E7-A1BF-7BD054D061FC] [Facility com.apple.networking.networkextension] [PID 12486] [UID 0] [GID 0] [ReadGID 80] [ASLSHIM 1] [Message NESMPathControllerSession\[com.apple.commcenter.ne.cellularusage:0753552E-38AC-46AE-81D1-B0A5793AAC84\]: status changed to disconnected, last stop reason None]

中括号中的[key value],你按照它过滤就行,比如如果我要过滤进程id为12486的,用*PID 12486

抱歉,你的意思我还是不明白。我现在的主要问题是不知 *过滤和watch应该如何搭配使用。比如我要过滤pid为111的log,完整的命令是什么呢?watch raw pid * 这个组合顺序是怎样的?我自己试了各种排列组合,要么是unrecognized command,要么就完全没有过滤效果。

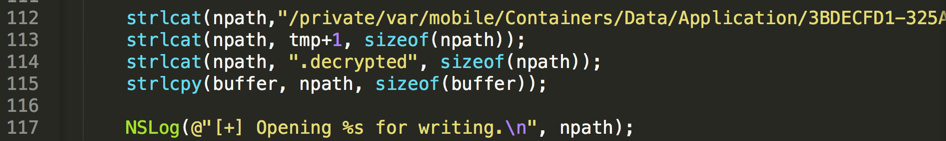

dumpdecrypted 这个自己编译源码,写死下documents路径,9.3.3的路径好像有变化,就可以成功砸壳 了

详细说说细节?