yangyss

2021 年6 月 22 日 11:23

1

由于工作的需要,在逆向分析中,遇到了强混淆,vm虚拟机等加固方案。在分析的过程中,痛不欲生。为了能在逆向的过程中,能安心的喝口咖啡,同时能还原出 高度混淆/vm虚拟机 中的代码。参考函数追踪的原理,弄个 指令级 的 lldb-trace脚本。

[前瞻]:

平时分析的过程中,难免遇到c函数,c++函数,objc函数。而objc函数又包括很多realease函数…顾儿,在trace过程中,objc的 形如 release,引用计数类的函数,都忽略掉。对于 c/c++ 函数而言,类构造函数啊 .. 系统函数啊…等等,都需要过滤。而 objc_msgsend 函数,可以做重点分析:在于你是否要分析这个函数。而我不需要,所以我只要objc_msgsend中的函数名,而函数的实现,我就不trace了。

框架分析:

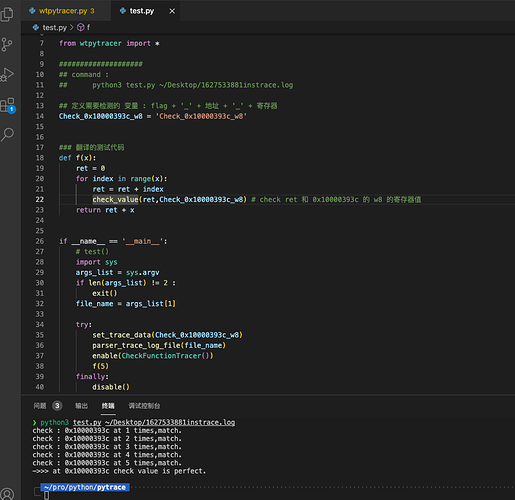

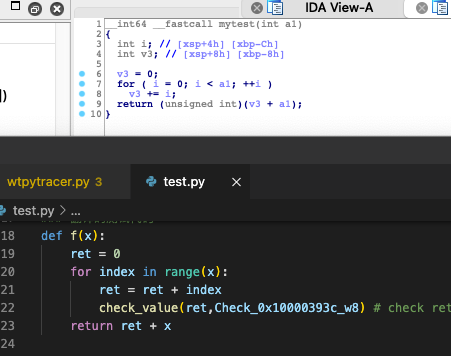

1,trace 参数优化,绝大部分参数都为默认参数。脚本工具:基于lldb的trace脚本(新增<block级trace命令>,辅助算法分析,过混淆等) - #13,来自 yangyss 脚本工具:基于lldb的trace脚本(新增<block级trace命令>,辅助算法分析,过混淆等) - #43,来自 yangyss

1, 注释掉:解析函数名和其方法名代码 <解决 : 因为某些未知原因,导致不能写入文件>

怎么使用该脚本:

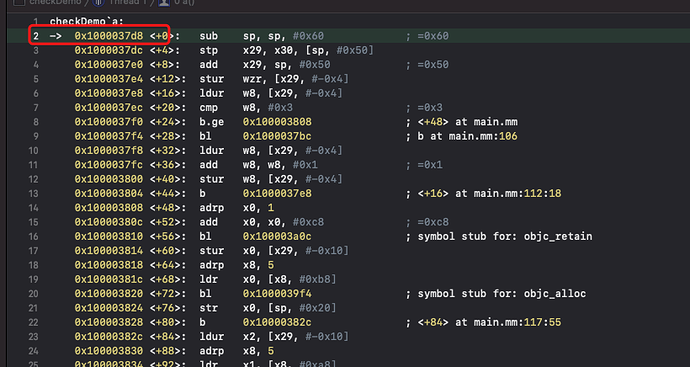

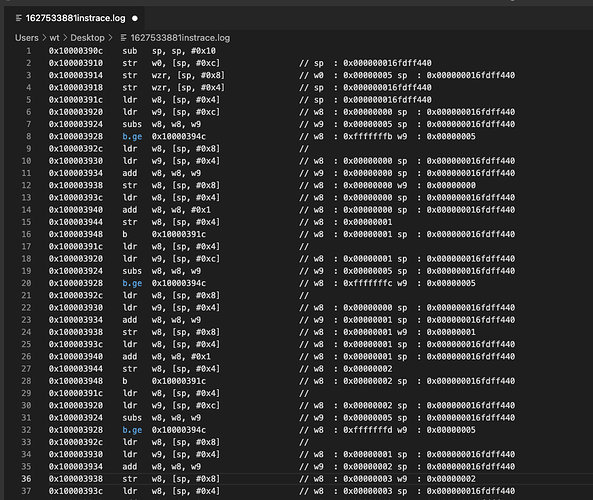

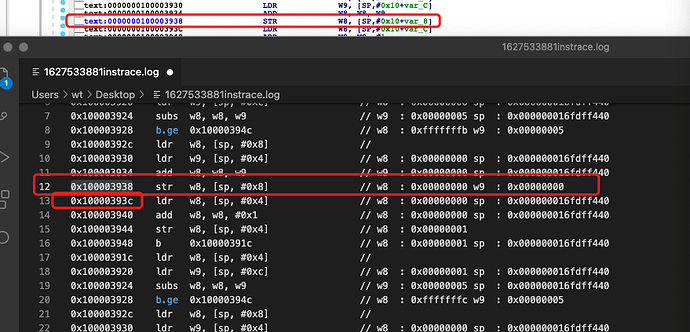

1,在你准备追踪的地方下断点:(我的断点,从breakpoint函数 si 进入到 a函数的 第一行)

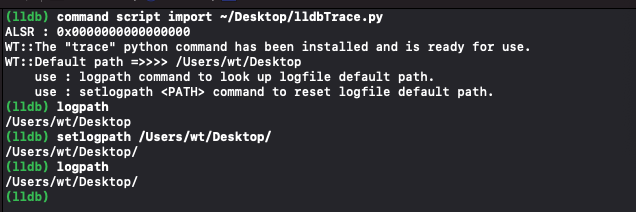

2,导入lldbTrace.py脚本。(你可以设置,默认的 log 文件路径。如果不设置,默认和脚本同位置)

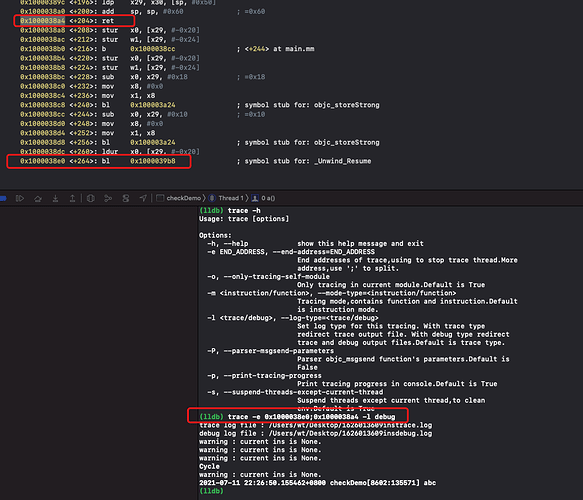

3,设置一个停止追踪的地址:(当前a函数,我把结束地址设为 最后地址,和 ret 地址。为了查看debug信息,我把log类型设置成了debug)

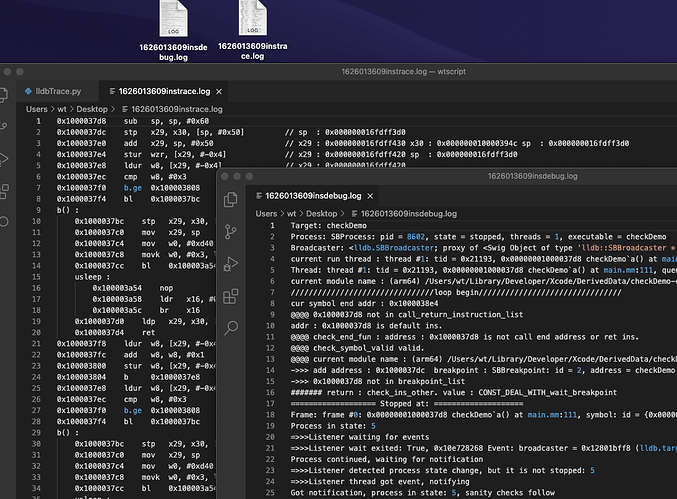

4,设置好,直接回车,结果如下:

脚本在 git 上 :https://github.com/yangyss/lldb-trace

脚本还有很多不完善的地方,需要慢慢优化。

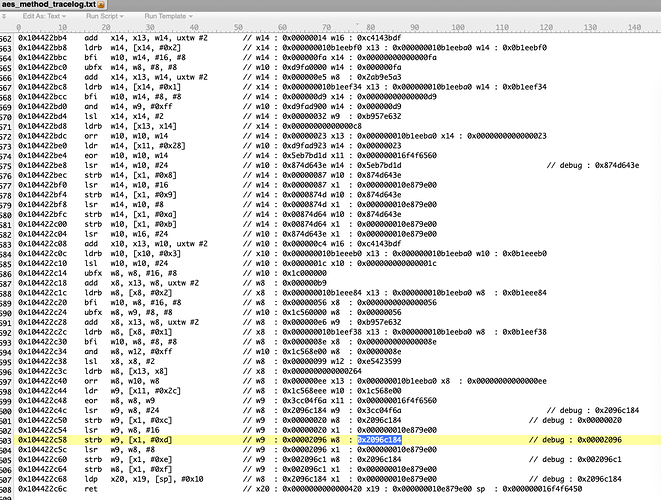

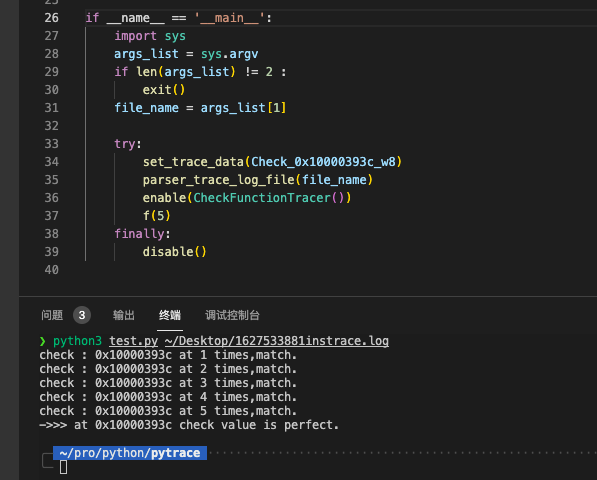

某手撸 aes 算法的还原:

19 个赞

yangyss

2021 年6 月 23 日 02:44

4

道爷,别奶我…

1 个赞

大佬,加载出现这个错是怎么解决啊

yangyss

2021 年6 月 23 日 03:02

6

感觉,可能是你的 python环境,我这个是python3环境

而且我只实现了 arm64 架构的trace x86 系列的 没有弄

c7260274

2021 年6 月 25 日 10:55

9

感觉会有效率问题。以前使用ida trace过vm,太慢了。

yangyss

2021 年6 月 25 日 16:14

10

感觉还行。

如果trace 10几万行,那就脱离了 trace 的价值。

ida trace 没用过。还是比较相信lldb 自带api接口。

而trace vm 是需要技巧的,直接全局trace 。。。妈妈呀,只能紫薯布丁了

yangyss

2021 年7 月 11 日 16:24

12

脚本优化如下:

4 个赞

samlee1

2021 年8 月 9 日 01:39

14

在终端切换成了python3 xcode 里的lldb也会跟着切换吗 但是还是报错

yangyss

2021 年8 月 9 日 06:09

15

UnicodeEncodeError: ‘ascii’ codec can’t encode characters in position 14-15: ordinal not in range(128)

你这一段代码,具体的看看

也就ida 自带了一个python运行环境,别的没注意过。

44269597

2021 年8 月 12 日 10:16

16

在tk上试验了下,失败了,一直在死循环,

yangyss

2021 年8 月 12 日 10:27

17

想到一种东西么?同步锁?原子锁?

建议两种做法:

wymany

2021 年8 月 12 日 12:37

19

这个应该是用python2 运行的问题,如果跟你python环境保持一致(用python3)应该就没问题了.

samlee1

2021 年8 月 13 日 00:23

20

但是我终端已经切换了python3 难道xcode 的lldb不是自动切换成对应的吗

wymany

2021 年8 月 13 日 02:07

21

应该不是,你可以试下在代码中最靠前的地方打印一下python的版本,import sys print(sys.version_info)